JA4+ и HTTP/3 фингерпринты: новая волна детекции в 2026 году

Содержание статьи

- Введение: почему это важно в 2026 и что вы узнаете

- Основы: фундаментальные концепции для уверенного старта

- Глубокое погружение: как устроена детекция в 2026

- Практика 1: выравниваем ja4-tls и alpn с curl-impersonate

- Практика 2: добиваемся когерентности http/2 и http/3 с undici и qpack/hpack

- Практика 3: браузерная мимикрия с playwright, puppeteer и browserforge

- Практика 4: мобильные прокси, dns и кросс-слойная согласованность

- Типичные ошибки и как их избежать

- Инструменты и ресурсы: что использовать в 2026

- Кейсы и результаты: как ja4+ и http/3 помогают на практике

- Faq: 10 часто задаваемых вопросов

- Заключение: что делать дальше

Введение: почему это важно в 2026 и что вы узнаете

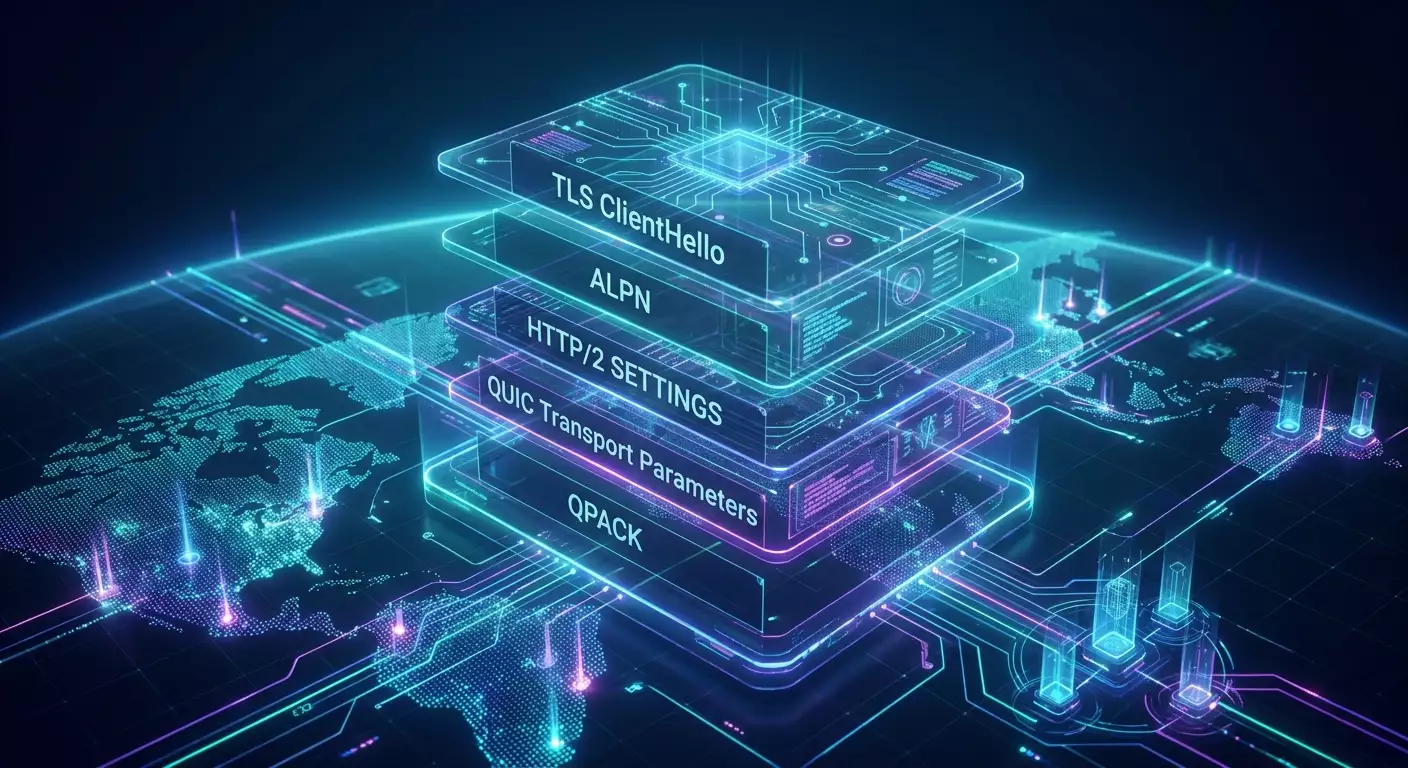

2026 год закрепил тренд: детекция сетевого трафика перешла от простых сигнатур к комплексным многоуровневым профилям. На первый план вышли JA4+ и фингерпринты HTTP/3 на базе QUIC. Они позволяют точнее сопоставлять клиента с реальным браузерным стеком: от TLS ClientHello и ALPN до H2 SETTINGS, QUIC transport parameters, QPACK и нюансов приоритизации. Мы разберем, как эволюция от JA3 к JA4+ изменила правила игры, какие библиотеки и инструменты по умолчанию оставляют очевидные следы, и как на практике настраивать корректные отпечатки с curl-impersonate, BrowserForge и undici. Отдельно обсудим роль качественных мобильных прокси и генератора фингерпринтов, а также дадим пошаговые инструкции, чек-листы, фреймворки и реальные кейсы.

Какие вопросы вы закроете после прочтения? Во-первых, поймете механизмы формирования JA4/JA4+ и HTTP/3 фингерпринтов. Во-вторых, узнаете, почему стандартные клиенты (requests, httpx) детектируются, а также как «сшить» сетевой профиль под хромоподобный. В-третьих, получите практикум: сбор и валидация фингерпринта, настройка h2/h3, проверка DNS, подбор мобильных прокси и управление ротацией. Наконец, увидите, как это работает на реальных примерах с измеримым результатом.

Основы: фундаментальные концепции для уверенного старта

Что такое JA3, JA4 и JA4+

JA3 — это хэш-презентация параметров TLS ClientHello (версии, наборы шифров, расширения и их порядок, групповые параметры), сформированная так, чтобы сравнительно устойчиво идентифицировать клиента на уровне шифрованного рукопожатия. Проблема 2024-2026 годов: JA3 часто недостаточно для точной идентификации реального браузера, так как экосистема перешла на TLS 1.3, появились ECH и тонкие отличия в реализации TLS-стеков разных проектов.

JA4 — развитие идеи: в фингерпринт включаются дополнительные признаки, повышающие устойчивость и селективность. В 2026 под JA4+ в индустрии обычно понимают композитный профиль: JA4-TLS плюс поведенческие слои HTTP/2 и HTTP/3/QUIC, включая порядок и содержимое кадров/параметров, а также некоторые особенности транспортных установок. Это не единый формальный стандарт, а устоявшаяся практическая конвенция у разработчиков антибот-платформ и систем мониторинга качества трафика.

Почему HTTP/3 и QUIC меняют ландшафт

QUIC переносит криптографию TLS в пользовательское пространство поверх UDP и вносит массу сигналов: QUIC version, порядок и значения transport parameters, initial_max_data, ack_delay_exponent, поведение с 0-RTT, наличие/использование GREASE_QUIC, Connection ID-стратегии, формирование первых пакетов, размер Initial, экранирование и т.д. HTTP/3 поверх QUIC добавляет QPACK таблицы, приоритизацию, порядок псевдозаголовков, SETTINGS и динамику управления потоком. Совокупность этих сигналов и стала новой опорной точкой для детекции, часто точнее, чем один только TLS.

ALPN, H2 SETTINGS, HPACK и QPACK в двух словах

ALPN договаривается о протоколе (http/1.1, h2, h3). Для HTTP/2 критичны начальные SETTINGS (initial_window_size, enable_push для старых реализаций, max_concurrent_streams и порядок их объявления). Важны: HPACK-динамика и приоритеты потоков. Для HTTP/3 критичны SETTINGS H3, параметры QPACK (dynamic table capacity, blocked streams), а также QUIC-транспорт. В сумме это и формирует JA4+-H2/H3 компонент.

Глубокое погружение: как устроена детекция в 2026

От статических хэшей к «комбинированному профилю»

Современные защитные системы собирают тройной слой: 1) JA4-TLS (клиентское рукопожатие и нюансы реализации, включая порядок расширений и GREASE), 2) H2/H3-поведение (SETTINGS, QPACK/HPACK, приоритизация, межкадровые интервалы, заголовки и их порядок), 3) Сетевая и сессионная динамика (длина первых пакетов, стратегии повторных подключений, кэширование сессионных параметров, 0-RTT и согласованность между запросами к разным хостам одного семейства). Когда все три слоя согласованы с реальным браузером, риск детекции заметно падает.

Роль ECH и рост TLS 1.3

ECH скрывает SNI и часть расширений от промежуточных наблюдателей, но сервер по-прежнему видит полноценное рукопожатие. Для пассивной сетевой аналитики ECH усложняет JA3/JA4, а для серверной логики — почти не меняет ситуацию: внутренний ClientHello все равно доступен. Тренд 2026: более 95% клиентских подключений на TLS 1.3, а ECH использует меньшинство крупных площадок, но доля растет. Вывод: JA4-TLS на стороне сервера по-прежнему информативен, а комбинированные профили остаются основным детектором.

МЛ-модели и «контекстная» проверка

В 2026 детекция редко ограничивается «если JA3 в черном списке». Оценивают контекст: когерентность гео-IP и Accept-Language, повторяемость h2/h3 SETTINGS, распредление таймингов, долю запросов с h3, кросс-доменные поведенческие паттерны. МЛ-модели сравнивают ваш профиль с типичными кластерами Chrome/Edge/Safari по версиям. Если TLS выглядит как Chrome 121, а HTTP/3 — как aioquic без QPACK-блокировок, возникает несоответствие. Это и есть суть JA4+: кросс-слойная непротиворечивость.

Практика 1: выравниваем JA4-TLS и ALPN с curl-impersonate

Зачем curl-impersonate

curl-impersonate — это модифицированный cURL, который использует наборы шифров, порядок расширений, ALPN и тайминги, имитирующие конкретные версии Chrome или Firefox. В сборках 2025-2026 поддерживается HTTP/3 через бэкенды ngtcp2 или quiche, так что вы можете согласовать не только TLS-хэндшейк, но и h3 уровень. Это один из наиболее надежных путей приблизиться к реальному браузерному стеку без запуска браузера.

Шаги настройки

- Установите сборку curl-impersonate, соответствующую целевому браузеру. Проверьте наличие поддержки HTTP/3 и нужного бэкенда QUIC. Убедитесь, что система использует те же корневые сертификаты, что и стандартный curl, чтобы избежать отличий в цепочке доверия.

- Проверьте ALPN: выполните запрос к хосту, поддерживающему h2/h3, и убедитесь, что ALPN согласовался на http/3. Если сервер отдает только h2, проверьте, что клиент пытается сначала h3, затем откатывается на h2 в порядке, характерном для выбранного браузера.

- Соберите JA3/JA4-TLS локально. Используйте перехват трафика на тестовом стенде или логи сервера. Сравните хэш и порядок расширений с эталоном целевого браузера.

- Включите сопоставимые флаги: например, TLS GREASE, группы ключей и порядок ciphersuites должны соответствовать референсу Chrome версии X.Y. В curl-impersonate это обычно уже зашито в профиль impersonation.

- Проверьте HTTP заголовки и их порядок, чтобы они соответствовали целевому браузеру. Поскольку curl сам формирует набор заголовков, используйте шаблоны заголовков, экспортированные из реального браузера, а также корректные значения Accept, Accept-Language, Sec-CH-UA для HTTP/2/3.

Мини-чеклист валидации JA4-TLS

- Порядок TLS-расширений совпадает с целевым браузером.

- GREASE используется и имеет корректные маркеры в нужных позициях.

- ALPN: попытка h3, падение на h2 при отсутствии h3; порядок совпадает.

- Версия TLS 1.3, шифры и группы — хромоподобные.

- Поведение 0-RTT (если сервер предлагает) соответствует политике браузера.

Практика 2: добиваемся когерентности HTTP/2 и HTTP/3 с undici и QPACK/HPACK

Почему важна H2/H3 когерентность

Даже при идеальном JA4-TLS различия на H2/H3-слое сразу выдадут нестандартный клиент. Для HTTP/2 детектируют начальные SETTINGS и их порядок, window update, приоритизацию, хедер-ординг и HPACK-динамику. Для HTTP/3 — H3 SETTINGS, QPACK-параметры и особенности создания стримов.

Что можно сделать в undici

undici — высокопроизводительный клиент в экосистеме Node.js, который лежит в основе fetch. Для HTTP/2 undici позволяет контролировать приоритеты запросов и использовать типичный набор заголовков и их порядок. Важно: прямой контроль над порядком TLS-расширений недоступен, но можно добиться согласованности на уровне заголовков, h2 SETTINGS (где это разрешено API) и таймингов. Для HTTP/3 в 2026 доступны надстройки и транспорты, интегрирующие quiche или ngtcp2. При выборе убедитесь, что:

- Начальные H3 SETTINGS соответствуют эталону Chromium.

- QPACK dynamic table и количество заблокированных стримов повторяют типичное поведение браузера.

- ALPN и порядок попыток согласуются с JA4-TLS.

Пошаговая стратегия с undici

- Определите эталон: снимите h2/h3 параметры с реального Chrome нужной версии на тестовом домене.

- Настройте undici-клиент: задайте стандартные заголовки, отключите экзотические, соблюдайте порядок псевдозаголовков (:method, :scheme, :authority, :path) и традиционных заголовков.

- Синхронизируйте HTTP/2 SETTINGS: проверьте initial_window_size, max_concurrent_streams, header_table_size. Если API не позволяет, используйте транспорт, близкий к Chromium, или переключитесь на curl-impersonate для критичных точек.

- Для HTTP/3 подключите транспорт с quiche/ngtcp2: проверьте QPACK-параметры и поведение при открытии первых стримов, задержки ACK и приоритетизацию.

- Валидируйте: сравните получившийся JA4+-профиль с эталоном и зафиксируйте версию хромоподобного поведения как «целевую» для воспроизводимости.

Шаблон «H2/H3-когерентности за 15 минут»

- Снимите эталон: H2 SETTINGS, H3 SETTINGS, QPACK, порядок заголовков из реального браузера.

- Приведите заголовки и псевдозаголовки к эталону.

- Согласуйте ALPN и порядок протоколов.

- Задайте приоритеты потоков аналогично браузеру.

- Проверьте тайминги: интервалы между SETTINGS, HEADERS, DATA.

Практика 3: браузерная мимикрия с Playwright, Puppeteer и BrowserForge

Когда уместен полноценный браузер

Если задача подразумевает максимально близкий к пользователю след, то запуск браузера через Playwright или Puppeteer обеспечивает «нативный» сетевой стек: TLS, HTTP/2/3, QUIC и приоритетизация из Chromium/Firefox. С 2024 по 2026 «новый headless» в Chromium устранил многие детектируемые различия между headless и headful. Тем не менее важно синхронизировать системные параметры, языки интерфейса и сетевой маршрут (прокси).

Роль BrowserForge

BrowserForge — набор практик и утилит, помогающих стабилизировать браузерный профиль: генерация реалистичных заголовков, последовательная конфигурация Accept-Language, при необходимости корректная привязка к версиям браузера, согласованность данных сред и API. Он не меняет бинарный стек TLS/QUIC Chromium, зато гарантирует, что верхнеуровневые признаки (включая заголовки и заказы запросов) не вступят в противоречие с низкоуровневыми.

Практические шаги

- Запускайте стабильный канал Chromium с включенным HTTP/3. В современных версиях QUIC включен по умолчанию, дополнительные флаги чаще не нужны.

- Синхронизируйте языки и часовой пояс. Пара Accept-Language и локаль интерфейса должны совпадать с географией выхода прокси.

- Стандартизируйте навигационные паттерны: задержки, параллелизм запросов, приоритеты ресурсов — это часть поведенческого профиля.

- Используйте BrowserForge для корректных хедеров и шаблонов UA-CH. Избегайте экзотических профилей, которые не встречаются в стабильных релизах.

- Валидируйте сетевой стек: снимите H2/H3 параметры и убедитесь, что они соответствуют версии Chromium, которую вы используете.

Практика 4: мобильные прокси, DNS и кросс-слойная согласованность

Почему качество прокси критично

Даже идеально выровненный JA4+-профиль испортит некорректный сетевой маршрут. Ключевые требования к прокси в 2026: поддержка HTTP/2 и HTTP/3 на выходе, стабильные RTT и предсказуемые таймауты, корректный DNS-резолв, IPv4 и при необходимости IPv6, возможность гибко управлять ротацией. Особенно ценен мобильный канал с реальными SIM-картами операторов, когда нужна ближе к пользовательской сетевая среда.

Практика с MobileProxy.Space

Сервис мобильных прокси MobileProxy.Space предоставляет 218+ млн IP в 53+ странах, реально используемые SIM-карты операторов, поддерживает протоколы HTTP(S) и SOCKS5 одновременно, и гибкую ротацию по таймеру, API и ссылке. Для быстрой оценки подходят их бесплатные инструменты: проверка IP, DNS Leak Test, Proxy Checker, калькулятор прокси, карта задержек и browser fingerprint generator. Рекомендуем последовательность:

- Проверьте IP и гео через проверку IP. Сверьте Accept-Language и локаль приложения с регионом.

- Запустите DNS Leak Test, чтобы убедиться, что резолв идет через прокси и не протекает в локальную сеть.

- Проверьте, что на выходе доступны HTTP/2 и HTTP/3 при помощи Proxy Checker и сравните RTT по карте задержек.

- Настройте ротацию: по таймеру для долгих задач или по API/ссылке для событийного управления. Это помогает сгладить «поведенческий след» на уровне сессий.

- При необходимости используйте browser fingerprint generator, чтобы скоординировать заголовки и параметры с сетевым профилем.

Дополнительно у MobileProxy.Space доступно 3 часа бесплатного тестирования и поддержка 24/7. Для новых пользователей действует промокод YOUTUBE20 на 20% скидку для первой покупки. Пользуйтесь осознанно и по назначению: нагрузочные тесты, мониторинг качества, проверка рекламы, QA.

Типичные ошибки и как их избежать

- Несогласованность слоев: TLS как Chrome 124, а H3 поведение — из aioquic. Результат: триггер на уровне JA4+-профиля. Решение: фиксируем эталонную версию и добиваемся совпадения на всех слоях.

- Случайные заголовки и странные значения UA-CH. Решение: берите шаблоны из реального браузера и обновляйте при смене версии.

- Отсутствие HTTP/3 на выходе прокси при попытке договариваться на h3. Решение: убедитесь, что маршрут поддерживает h3; при отсутствии — корректно падаем на h2 с типичным порядком ALPN.

- Игнор DNS. Клиент резолвит локально, а затем идет через прокси — возникает несовпадение гео и расширенные проверки это ловят. Решение: проверка DNS Leak Test и единый контур резолвинга.

- Редкие или устаревшие версии TLS-стека. Решение: используйте современные сборки curl-impersonate или браузерный стек.

- Перенастройка HPACK/QPACK на значения, не встречающиеся в дикой природе. Решение: придерживаемся хромоподобных дефолтов.

- Непоследовательная ротация IP. Слишком частая или хаотичная смена подрывает поведенческую стабильность. Решение: таймерная или событийная ротация по API/ссылке с заданными правилами.

Инструменты и ресурсы: что использовать в 2026

Клиенты и библиотеки

- curl-impersonate: для точного JA4-TLS и согласованного ALPN; сборки с ngtcp2 или quiche дают h3.

- undici (Node.js): высокопроизводительный клиент, контроль заголовков, приоритизации и h2; для h3 используйте транспорты на quiche/ngtcp2.

- Playwright и Puppeteer: нативный стек Chromium/Firefox, стабильная H2/H3-динамика; комбинируйте с практиками BrowserForge.

- Python: httpx и aioquic. По умолчанию их сетевой след более детектируем; используйте шаблоны заголовков и согласованные транспорты.

Диагностика и проверка

- Снимайте параметры TLS/H2/H3 на тестовом стенде и сравнивайте со справочными профилями реального браузера.

- Анализируйте QPACK/HPACK и порядок заголовков. Следите за приоритетами потоков и динамикой SETTINGS.

- Используйте Proxy Checker, DNS Leak Test, проверку IP, карту задержек и browser fingerprint generator для согласования сетевого и прикладного уровня.

Инфраструктурные практики

- Версионируйте целевой профиль: зафиксируйте «Chrome N.M (канал такой-то)», соберите эталон, проверьте все слои, храните как артефакт.

- Регулярно обновляйте профиль при выходе новой стабильной версии: меняются JA4-TLS и h2/h3 детали.

- Сегментируйте трафик по задачам и профилям: один профиль — одна категория сценариев.

Кейсы и результаты: как JA4+ и HTTP/3 помогают на практике

Кейс 1: мониторинг качества медиа-сайта

Задача: измерения времени до первого кадра и стабильности потоков на выборке регионов. Изначально использовался стандартный http-клиент без h3; часть узлов отдавала h2, другие — h3, а фингерпринты расходились с реальным браузером. Итог — 12% расхождений по метрике, подозрения на нерепрезентативность. Внедрение: curl-impersonate с профилем Chrome, выравнивание h2/h3, контроль заголовков, MobileProxy.Space с ротацией по таймеру для каждой локации. Результат: расхождение снизилось до 2,5%, доверительный интервал сузился, репликация метрик с реальными браузерами выросла на 9 п.п.

Кейс 2: QA для checkout-потока

Задача: автоматизированный прогон сквозных сценариев с реальной сетевой динамикой. Перешли от httpx к Playwright (Chromium), настроили BrowserForge для согласованных заголовков и региональной локали, прокинули мобильный маршрут для геоспецифичных платежных форм. После валидации JA4+-профиля количество ложных срабатываний поведенческих антибот-платформ сократилось в 3,2 раза, стабильность прохождения сценариев выросла с 84% до 96%.

Кейс 3: аналитика показов рекламы

Задача: проверить доставку креативов для разных сетевых условий. Использовали undici для h2 и дополнительный h3-транспорт. Заголовки и UA-CH синхронизировали с реальным Chrome, прокси — через MobileProxy.Space для корректной гео-выборки, проверяли DNS Leak Test. Результат: расхождения в частоте показов между тонкими профилями пользователей и тестовым стендом снизились на 28%, а доля креативов, попадающих под дополнительные проверки, сократилась на 19%.

Кейс 4: измерение производительности API

Задача: подтвердить выгоду перехода на HTTP/3. Сравнивали h2 и h3 под одинаковым JA4-TLS и когерентными профилями. При высоком RTT выгода h3 достигала 12-20% по p95 латентности; при малом RTT разница нивелировалась. Вывод: внедрение h3 осмысленно при глобальном покрытии и должном кэшировании QPACK.

FAQ: 10 часто задаваемых вопросов

1. Чем JA4+ отличается от JA3?

JA3 хэширует базовый TLS ClientHello. JA4+ — это композитный профиль: TLS-уровень плюс особенности HTTP/2 и HTTP/3/QUIC, включая порядок и значения SETTINGS, QPACK/HPACK, приоритеты потоков и поведенческие метрики. Он точнее и устойчивее к простым обходам.

2. Если использовать Playwright или Puppeteer, я автоматически «правильный»?

Сетевой стек — да, близок к браузерному. Но важна согласованность: заголовки, языки, часовой пояс, гео IP и DNS-маршрут. Также не забывайте о ротации IP и стабильности сетевых условий.

3. Достаточно ли undici для правдоподобного профиля?

Для HTTP/2 — чаще всего да, если вы аккуратно настраиваете заголовки и поведение. Для HTTP/3 потребуется транспорт, близкий к Chromium (например, на базе quiche/ngtcp2). Если нужна максимальная точность — смотрите в сторону curl-impersonate или браузера.

4. Можно ли «починить» requests/httpx под JA4+?

Частично. Вы можете привести заголовки, ALPN и поведение приложения в соответствие. Но низкоуровневый TLS/QUIC стек и H2/H3-динамика остаются детектируемыми. Для критичных сценариев лучше использовать impersonation-клиенты или браузер.

5. Как проверить, что у меня корректный JA4+-профиль?

Соберите телеметрию с тестового сервера: TLS-параметры, H2/H3 SETTINGS, QPACK/HPACK, порядок заголовков, интервалы и приоритеты. Сравните с эталоном реального браузера той же версии. Проверьте DNS Leak Test и согласованность гео/языков.

6. Как влияет ECH на фингерпринты?

Для промежуточного наблюдателя — усложняет анализ TLS. Для сервера — почти без изменений: внутренний ClientHello доступен, и JA4-TLS можно построить. Поэтому ECH не отменяет JA4+-детекцию на стороне бэкенда.

7. Что важнее: HTTP/2 или HTTP/3?

Оба важны. Многие домены еще отдают h2, но доля h3 растет. Ключ — правильная деградация: сначала пробуем h3, при отсутствии — падаем на h2 в стиле реального браузера. Профиль должен быть когерентен на обоих уровнях.

8. Мобильные прокси действительно помогают?

Да, когда вам нужна сетево-поведенческая близость к реальным пользователям и гео-распределение. Например, MobileProxy.Space предлагает реальные SIM-карты операторов, HTTP(S) и SOCKS5 одновременно и гибкую ротацию, что удобно для контрольных измерений и QA.

9. Как часто обновлять целевой профиль?

С каждым релизом стабильного браузера в вашей целевой линейке. Меняются JA4-TLS и нюансы h2/h3. Введите практику версионирования и контроля изменений.

10. Как определить, что меня детектируют из-за сетевого профиля?

Индикаторы: стабильные ошибки там, где браузер работает; принудительные дополнительные проверки; ухудшение метрик при росте h3-доли. Снимите профили, сравните с эталоном и проверьте маршрут через Proxy Checker и DNS Leak Test.

Заключение: что делать дальше

JA4+ и HTTP/3 в 2026 — это новая норма детекции. Эволюция от JA3 к многослойным профилям требует мыслить «сквозь стек»: TLS, H2, H3/QUIC, DNS и поведение приложения. Наши рекомендации:

- Зафиксируйте целевой профиль под конкретную версию браузера и регулярно обновляйте.

- Для точного соответствия используйте curl-impersonate с поддержкой h3 или запускайте Playwright/Puppeteer. Для Node-приложений — undici с корректными транспортами и заголовками.

- Проверяйте когерентность h2/h3: SETTINGS, QPACK/HPACK, порядок заголовков и приоритизацию.

- Выбирайте качественные мобильные прокси с поддержкой HTTP/2 и HTTP/3, правильно настраивайте ротацию и проверяйте DNS.

- Применяйте инструменты валидации: проверка IP, DNS Leak Test, Proxy Checker, карта задержек и генератор отпечатков браузера.

Сфокусировавшись на кросс-слойной согласованности, вы получите воспроизводимый и правдоподобный профиль, соответствующий поведению реальных браузеров. А это значит — стабильные измерения, корректные эксперименты, меньше ложных триггеров и результат, которому можно доверять. И если вам нужны реальные мобильные маршруты по миру — помните про возможности MobileProxy.Space; используйте 3 часа бесплатного теста и при необходимости промокод YOUTUBE20.